Groeiend aantal aanvallen op Microsoft 365 en Entra ID via devicecodes

Aanvallers maken bij een groeiend aantal aanvallen misbruik van authenticatie via devicecodes om toegang te verkrijgen tot diensten zoals Microsoft 365 en Entra ID. Deze vorm van phishing, die gebruikmaakt van tools zoals de EvilTokens-kit, neemt snel in omvang toe.

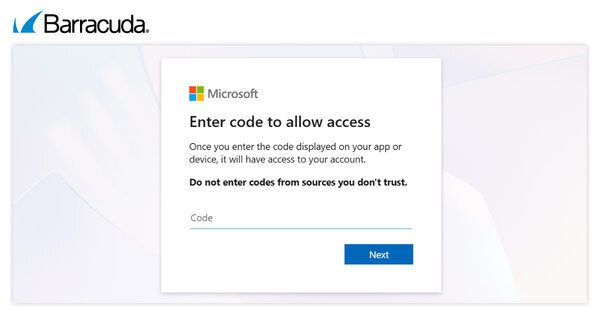

Dit blijkt uit onderzoek van Barracuda, waarbij in de afgelopen vier weken meer dan zeven miljoen aanvallen met devicecode-phishing zijn gedetecteerd. Devicecode-authenticatie stelt gebruikers in staat om zich op het ene apparaat aan te melden door een korte code in te voeren op een ander, vertrouwd apparaat. Deze methode wordt vaak toegepast op apparaten met beperkte interfaces, zoals televisies, printers of tools met een command line interface (CLI). Bij devicecode-phishing misleiden aanvallers gebruikers om een legitieme aanmeldcode in te voeren op een echte inlogpagina, waardoor onbedoeld het apparaat van de aanvaller wordt geautoriseerd in plaats van het eigen apparaat van de gebruiker.

De aanval verloopt als volgt: aanvallers vragen een echte devicecode aan bij Microsoft en sturen vervolgens een phishing-bericht naar slachtoffers, waarin zij worden overgehaald de code in te voeren op een legitieme inlogpagina, zoals ‘microsoft.com/devicelogin’. Het slachtoffer voltooit de authenticatie, waarna Microsoft het OAuth-toegangstoken en vernieuwingstoken afgeeft. Deze tokens gaan rechtstreeks naar de aanvaller.

Moeilijker te herkennen

Devicecode-phishing biedt aanvallers verschillende voordelen ten opzichte van traditionele phishingmethoden. Zo maakt het gebruik van legitieme links in plaats van verdachte URL’s, waardoor het moeilijker is om de activiteiten van aanvallers te herkennen. Daarnaast omzeilt deze methode multi-factor authenticatie en beleidsregels voor voorwaardelijke toegang, omdat het slachtoffer zelf het nieuwe apparaat autoriseert. Hierdoor verkrijgen aanvallers een geldig toegangstoken dat deze beveiligingscontroles doorstaat.

Een ander voordeel is dat aanvallers langdurige toegang tot het account van de gebruiker kunnen behouden, zelfs als het wachtwoord wordt gewijzigd. Bovendien maakt deze methode gebruik van het vertrouwen dat gebruikers hebben in het invoeren van een code van zes tot acht tekens om apparaten te koppelen. Tot slot kunnen aanvallers op een minder opvallende manier lateraal bewegen binnen een netwerk, zonder alarm te slaan.

Kan aanvallers langdurige toegang geven

Bij een succesvolle devicecode-phishingaanval kunnen aanvallers langdurige toegang verkrijgen tot cloud e-mail- en identity-omgevingen, zonder dat wachtwoorden worden gestolen of traditionele beveiligingswaarschuwingen worden geactiveerd.

“Phishing via devicecodes is geïndustrialiseerd als onderdeel van een PhaaS-model, waardoor het een gevaarlijke en schaalbare dreiging is geworden,” zegt Saravanan Mohankumar, Manager in het Threat Analysis Team bij Barracuda. “Securitymaatregelen moeten snel aangepast worden. Gelaagde securitymaatregelen, zoals geavanceerde e-mailfiltering, mechanismen voor identiteitsbescherming en continue monitoring, kunnen het risico aanzienlijk beperken. Daarnaast kan het afdwingen van strikte checks rond autorisatiestromen van devices en het vergroten van het bewustzijn over het invoeren van verificatiecodes helpen voorkomen dat dergelijke aanvallen slagen.”

Meer informatie is hier te vinden.