Door Iran gesponsorde hackersgroep MuddyWater breidt aanvallen uit naar Europa

De beruchte hackersgroep MuddyWater breidt sinds oktober 2023 zijn activiteiten gericht op organisaties in Zuid-Europa, het Midden-Oosten en Noord-Afrika uit. Door gebruik te maken van gecompromitteerde Remote Monitoring and Management tools, worden deze activiteiten nauwelijks opgemerkt door de slachtoffers. Er is een groot risico dat deze infecties vervolgens worden gebruikt om andere aanvallen uit te voeren.

Dit blijkt uit onderzoek van het Cyber Threat Research Team (CTR-team) van HarfangLab. Na een publicatie van de Israëlische cybersecurity autoriteit over een golf van aanvallen gericht op lokale organisaties, heeft het CTR-team onderzoek gedaan en gezocht naar meer informatie over de actor achter de aanval. De onderzoekers hebben onder andere gekeken naar de gebruikte technieken, tactieken en de uitgebreide victimologie. Omdat MuddyWater een actieve APT-acteur (Advanced Persistent Threat) is, die vermoedelijk wordt gesponsord door de Iraanse staat, en met het oog op de spanningen tussen Iran en Israël, heeft het HarfangLab CTR-team de activiteiten op de voet gevolgd. Het team ontdekte een zeer actieve campagne, met verhoogde activiteit sinds oktober 2023, die betrekking heeft op de escalatie van het conflict tussen Hamas en Israël.

Sinds 2017 actief

MuddyWater is een APT-groep die wordt beschouwd als een onderdeel van het Iraanse Ministerie van Inlichtingen en Veiligheid. De groep heeft tot op heden vooral gemunt op entiteiten in het Midden-Oosten, maar recentelijk ook op enkele Afrikaanse telecomorganisaties. Deze laatste activiteit houdt hoogstwaarschijnlijk verband met het conflict tussen Israël en Hamas. Van MuddyWater is sinds 2017 bekend dat ze actief zijn.

De modus operandi van de groep bestaat er meestal uit om gebruik te maken van legitieme, gecompromitteerde Remote Monitoring and Management (RMM) tools om de apparaten van slachtoffers te infecteren om vervolgens de volledige controle over te nemen via deze tool. Er zijn verschillende tools getest en de meest recente, die onlangs is ontdekt door het CTR-team van HarfangLab, is Atera Agent. Deze aanpak biedt de aanvallers veel operationele stabiliteit omdat ze geen infrastructuur hoeven op te zetten.

Verfijnde aanvalsmethoden

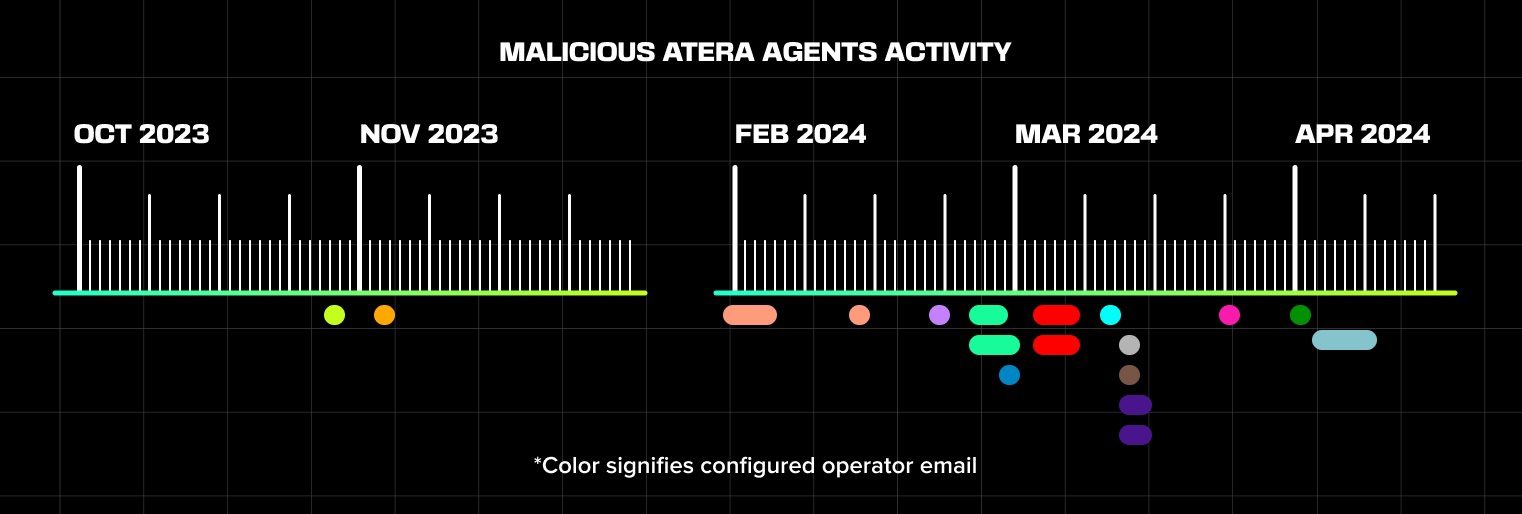

De onderzoekers ontdekten een aanzienlijke toename van het aantal installatiepakketten van de RMM-tool Atera Agent sinds oktober 2023. In de afgelopen zes maanden heeft MuddyWater het gebruik van legitieme RMM-software verfijnd en de frequentie van hun aanvallen opgevoerd. De leden van MuddyWater gebruiken de gratis proefversie van Atera Agent en registreren zich via gecompromitteerde e-mailaccounts, zowel zakelijke als privé, om de machines van de slachtoffers binnen te dringen.

Om de geïnfecteerde link naar het installatiepakket te verspreiden, gebruiken de cybercriminelen spear phishing methoden. De e-mails bevatten links die leiden naar spear phishing websites die een archief hosten met het installatieprogramma van Atera Agent of directe toegang bieden tot het installatieprogramma zelf. Het is interessant om op te merken dat de e-mails die worden gebruikt om Atera Agent te registreren en de spear phishing e-mails te verspreiden niet dezelfde zijn, maar beide afkomstig zijn van gelekte e-maildatabases.

Volledige controle

Deze aanpak geeft de aanvallers volledige controle over de apparaten waarop de software wordt geïnstalleerd. Van de computers die ze infecteren, stelen ze waarschijnlijk informatie en inloggegevens die ze bij de volgende aanval weer gebruiken. Deze gegevens worden dan waarschijnlijk gebruikt om de volgende spear phishing e-mail te versturen. Daarnaast merken de onderzoekers op dat de geavanceerdheid en relevantie van de spear phishing e-mails is toegenomen sinds het begin van de campagne in oktober 2023. MuddyWater gebruikt nu op maat gemaakte lokmiddelen voor de beoogde organisatie.

MuddyWater bemachtigd niet alleen zelf zakelijke e-mails, maar krijgt ook toegang tot eerder gehackte accounts van andere bedreigingsactoren.

Tientallen slachtoffers geïdentificeerd

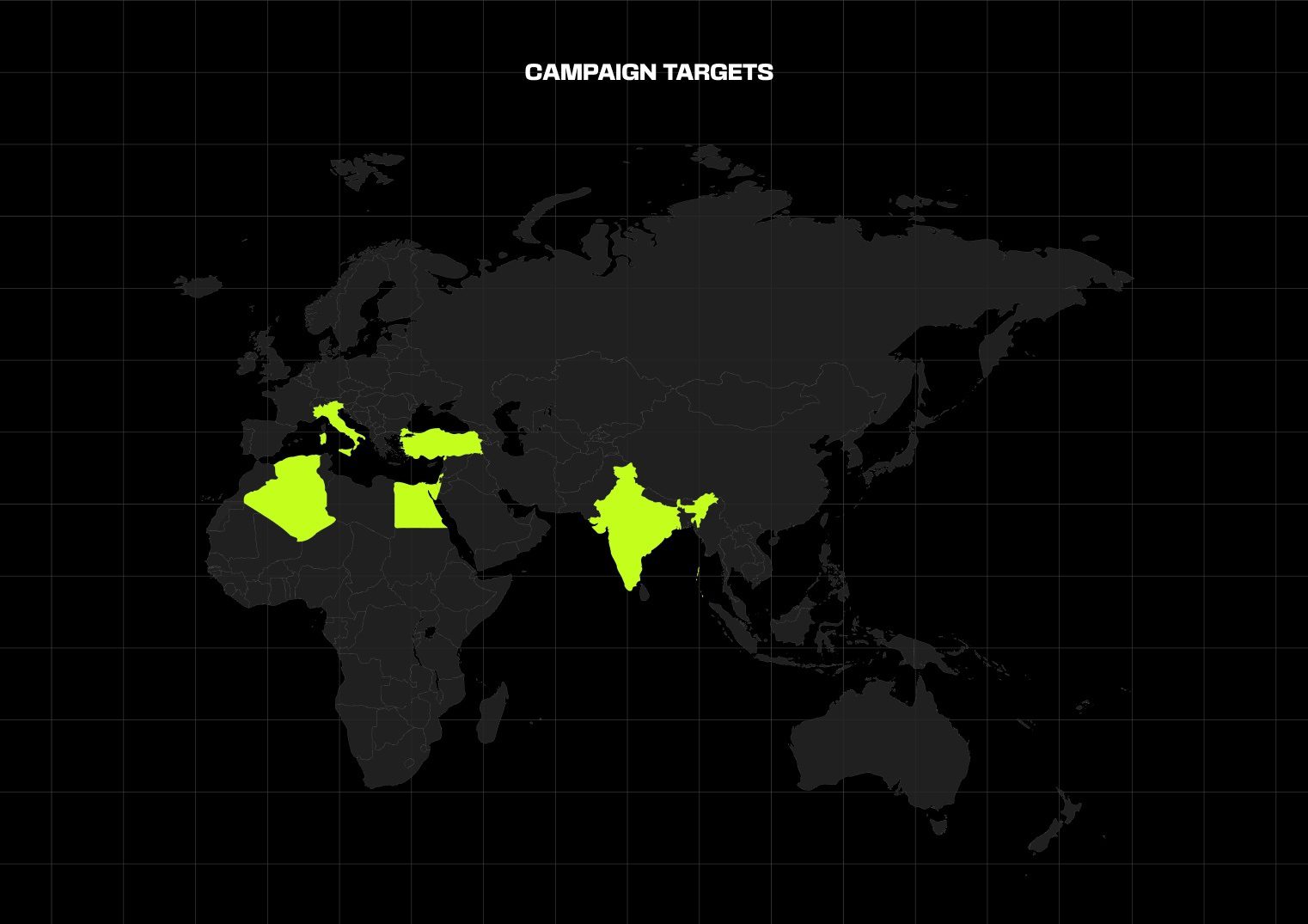

De tussen oktober 2023 en april 2024 geïdentificeerde slachtoffers zijn bedrijven actief in de luchtvaart, IT, telecommunicatie, farmaceutica, autofabricage, logistiek, reizen en toerisme, immigratiediensten en zijn afkomstig uit Israël, Algerije, India, Turkije, Italië en Egypte. De onderzoekers van HarfangLab schatten dat dit slechts een klein deel is van de gehele victimologie.

Ariel Jungheit, Threat Researcher bij HarfangLab legt uit: "Gezien de banden van MuddyWater met de Iraanse staat, de slachtoffers waar ze zich op richten en de huidige oorlog met Israël, lijk het erop dat het hoofddoel van deze campagne spionage is. Toch bestaat de mogelijkheid dat ze een deel van de informatie die ze stelen overhandigen aan een van hun 'faketivistische' groepen, om te lekken en destabilisatie te veroorzaken."

Herstel en preventie

Het is altijd ingewikkeld voor organisaties om een geïnfecteerde RMM-software te detecteren, vooral wanneer het zich voordoet als legitieme software. Tenzij de organisatie het gebruik van dergelijke software controleert, zal de initiële infectie niet worden gedetecteerd door antivirussen. HarfangLab raadt bedrijven aan om hun personeel bewust te maken van het feit dat ze zeer voorzichtig moeten zijn met gekoppelde e-mails en aandacht moeten besteden aan phishingpogingen.

De threat detection rules van HarfangLab zijn nu bijgewerkt om de uitvoering van Atera Agent-binaire bestanden die MuddyWater gebruikt, te detecteren en te blokkeren.

Meer informatie is beschikbaar in het volledige rapport.